O scareware, também conhecido como falso antivírus, é uma modalidade de golpe virtual criada para assustar as pessoas, simulando a detecção de diversos vírus no computador.

Em muitos casos, ele é capaz de travar o acesso ao sistema até que o usuário siga uma série de procedimentos que terminam com o pagamento de um “resgate” aos criadores da ameaça. As soluções costumam liberar o uso da máquina, mas não apagam o código malicioso.

“O antivírus falso funciona como uma solução de segurança, mostrando ao usuário uma série de arquivos supostamente infectados, incluindo programas autênticos. Então, ele informa que só é possível se livrar da contaminação se uma quantia específica for paga. Esse valor pode chegar a US$ 50”, explica Fioravante Souza, especialista em segurança digital da Trend Micro.

Ele aponta que essa contaminação funciona de várias formas, todas envolvendo técnicas de engenharia social. Os criminosos criam armadilhas para as pessoas que acessam páginas comprometidas, baixam e instalam os arquivos.

Uma das práticas mais comuns para atrair o usuário utiliza o Black Hat SEO (Search Engine Optimization) como base. Ela consiste na introdução de links contaminados em motores de busca como o Google e o Bing, por exemplo.

“São criados sites sobre eventos recentes, como tragédias e notícias de celebridades, onde são aplicadas técnicas que auxiliam o desempenho nas buscas. Quando eles aparecem nas primeiras colocações, links são alterados, levando à contaminação”, afirma Fioravante.

Rumo ao topo

Relatórios recentes da McAfee e Fortinet apontaram que o uso de programas que tomam o controle dos computadores deve crescer em 2010. Principalmente por causa de seu potencial para gerar lucro aos desenvolvedores por trás das ameaças.

A estimativa é de que a indústria de antivírus falso chegue a faturar aproximadamente US$ 300 milhões por ano, no mundo. Um valor que é dividido entre os responsáveis pela criação dos programas e os distribuidores, que chegam a ganhar US$ 108 a cada mil máquinas infectadas.

No decorrer dos últimos dois anos, a McAfee constatou um aumento de 660% na quantidade de scareware, além de um aumento de 400% nos incidentes relatados nos últimos 12 meses.

No Brasil, a ameaça ainda não conquistou muito espaço. Mas a tendência é que esse cenário mude, caso o país apareça como uma alternativa financeiramente viável para os criminosos.

Como funciona

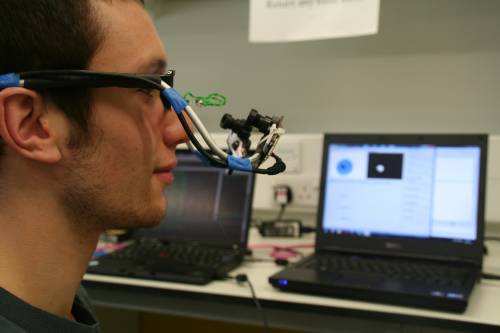

Ao clicar no link ou abrir um arquivo contaminado, uma nova janela será aberta no computador do usuário. Ela simula uma pesquisa padrão, realizada pela maioria dos antivírus. A diferença é que ela detecta vírus que não estão na máquina.

“Eles são capazes de ler o seu HD e mostrar os arquivos originais que estão lá dentro. Não é algo complicado para um programador experiente, mas pode assustar os desatentos”, aponta o especialista da Trend Micro.

Após exibir esses dados por algum tempo, o suposto antivírus diz que não é capaz de resolver o problema, é que é necessário comprar a “versão completa” da solução para que o computador fique livre.

Caso aceite, o dono do PC será levado a uma tela onde deve colocar o número do cartão de crédito. Se ignorar, o sistema pode bloquear o acesso a diversos recursos do sistema, incluindo soluções de segurança autênticas e a navegação pelos sites de seus fabricantes. Isso acontece até que ele concorde com o pagamento do resgate ou consiga resolver o problema de outra forma.

Geralmente, o programa residual continua no sistema, abrindo portas para outras pragas como malware e cavalos de troia.

Evitando o problema

A melhor forma de evitar a armadilha do antivírus falso é impor certas regras de segurança, como não abrir sites suspeitos, ignorar e-mails de desconhecidos, como as últimas fotos do BBB, por exemplo.

“É bom manter uma suíte de aplicativos de segurança atualizados e sempre conferir os avisos de conexão do firewall. Algumas vezes, é mais interessante não deixar um processo de rede se conectar do que pagar para uma assistência técnica ou ter seus dados bancários e dinheiro roubados”, alerta Fioravante.

A infecção pode limitar muito a ação do usuário. Uma das alternativas consiste em procurar endereços alternativos para antivírus online conhecidos. Muitas empresas criam essas URLs para garantir que o serviço continue funcionando em máquinas que sofreram ataques. Além disso, é possível recorrer a sistemas de recuperação de sistema.

“O mais importante é não ter preguiça na hora de ser proativo em defender os seus dados”, diz o especialista.